Backdoor là một khái niệm trong an toàn thông tin, có nghĩa là “cửa sau”, hay “cửa bí mật”. Backdoor được tin tặc tạo ra để lén lút xâm nhập vào một hệ thống sau khi chúng đã xâm nhập lần đầu tiên. Trong bài viết này hãy cùng tìm hiểu: Backdoor là gì? Webshell là gì? Và những kiến thức cần biết khác xoay quanh các khái niệm này.

Backdoor là gì?

Mỗi ngày có hàng ngàn cuộc tấn công mạng nhắm vào các hệ thống của cá nhân, tổ chức, doanh nghiệp. Khi xâm nhập được vào một hệ thống, tin tặc sẽ có nhu cầu xâm nhập lại lần 2, lần 3,… mà không cần phải vất vả thực hiện những kỹ thuật tấn công phức tạp. Để giải quyết nhu cầu đó, tin tặc sử dụng một phương pháp gọi là backdoor (cửa hậu). Backdoor là một chương trình (program) được cài đặt trên hệ thống mục tiêu, nhằm mục đích giúp hắn truy cập trở lại vào lần sau. Bạn có thể hiểu backdoor đơn giản như sau:

- Tạo một tài khoản dành riêng cho tin tặc, để lần sau xâm nhập sẽ đăng nhập bằng tài khoản này.

- Cài một chương trình độc hại âm thầm nhận lệnh điều khiển của tin tặc để từ đó truyền các dữ liệu ra bên ngoài.

Webshell là gì?

Một hình thức của backdoor mà tin tặc hay sử dụng đó là webshell. Webshell là một giao diện web đơn giản được dùng để quản lí file, thực thi các lệnh, quản lí cơ sở dữ liệu, đọc mail, quản lí các tài khoản: thêm, sửa, xoá tài khoản,… . Ban đầu webshell được sinh ra để giúp các quản trị viên tương tác với máy chủ dễ dàng hơn. Nhưng sau đó, tin tặc đã lợi dụng webshell để phục vụ cho các mục đích xấu của mình. Hiện nay có rất nhiều webshell đang được sử dụng, nhưng phổ biến nhất vẫn là webshell webadmin, r57 và c99.

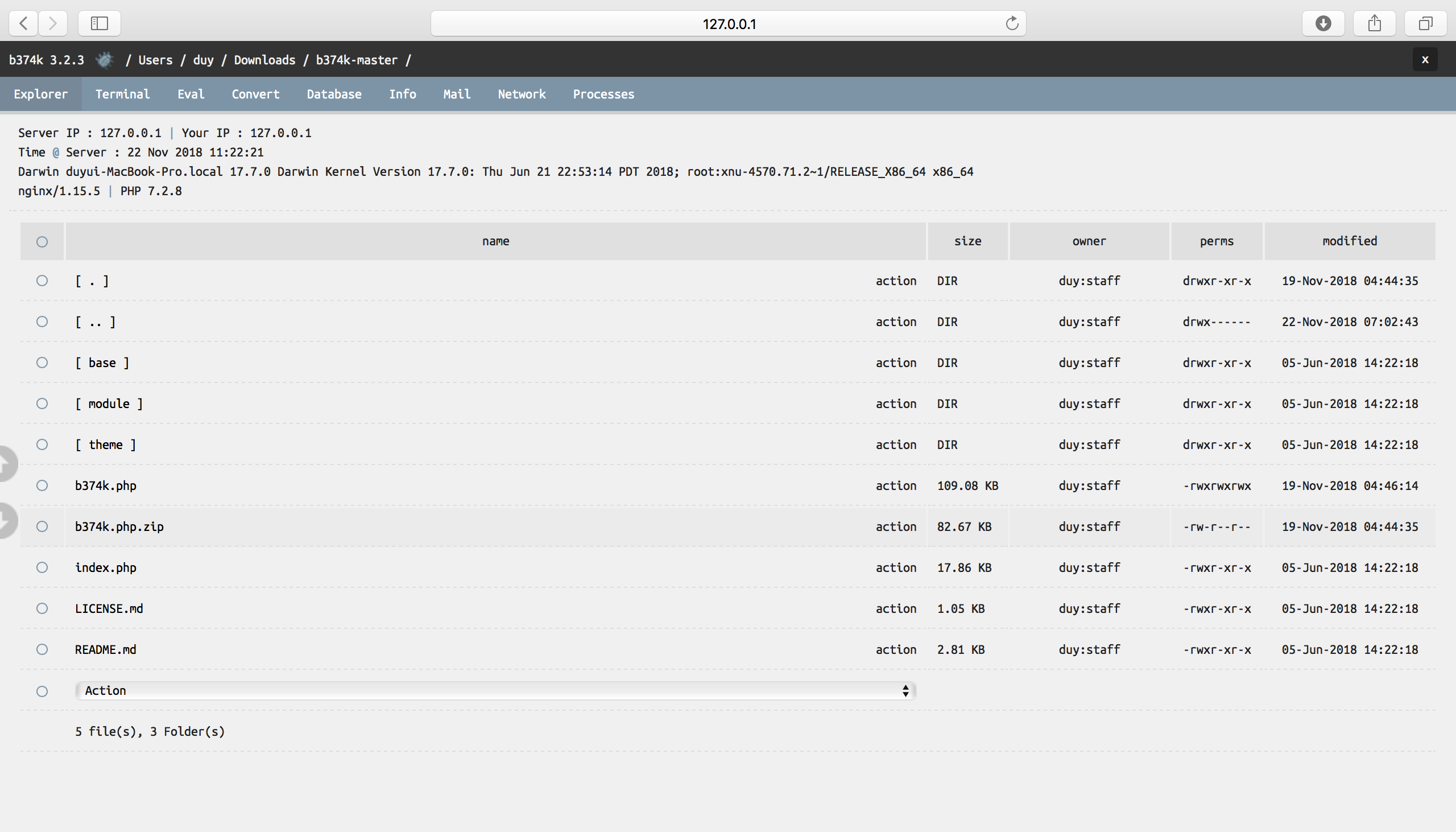

Dưới đây là một ví dụ cho webshell b374k:

Webshell này có các tiện ích cho phép thực hiện các lệnh trên hệ thống (Terminal), truy cập và thao tác với các cơ sở dữ liệu (Database), gửi mail (mail), … .

Webshell hoạt động như thế nào?

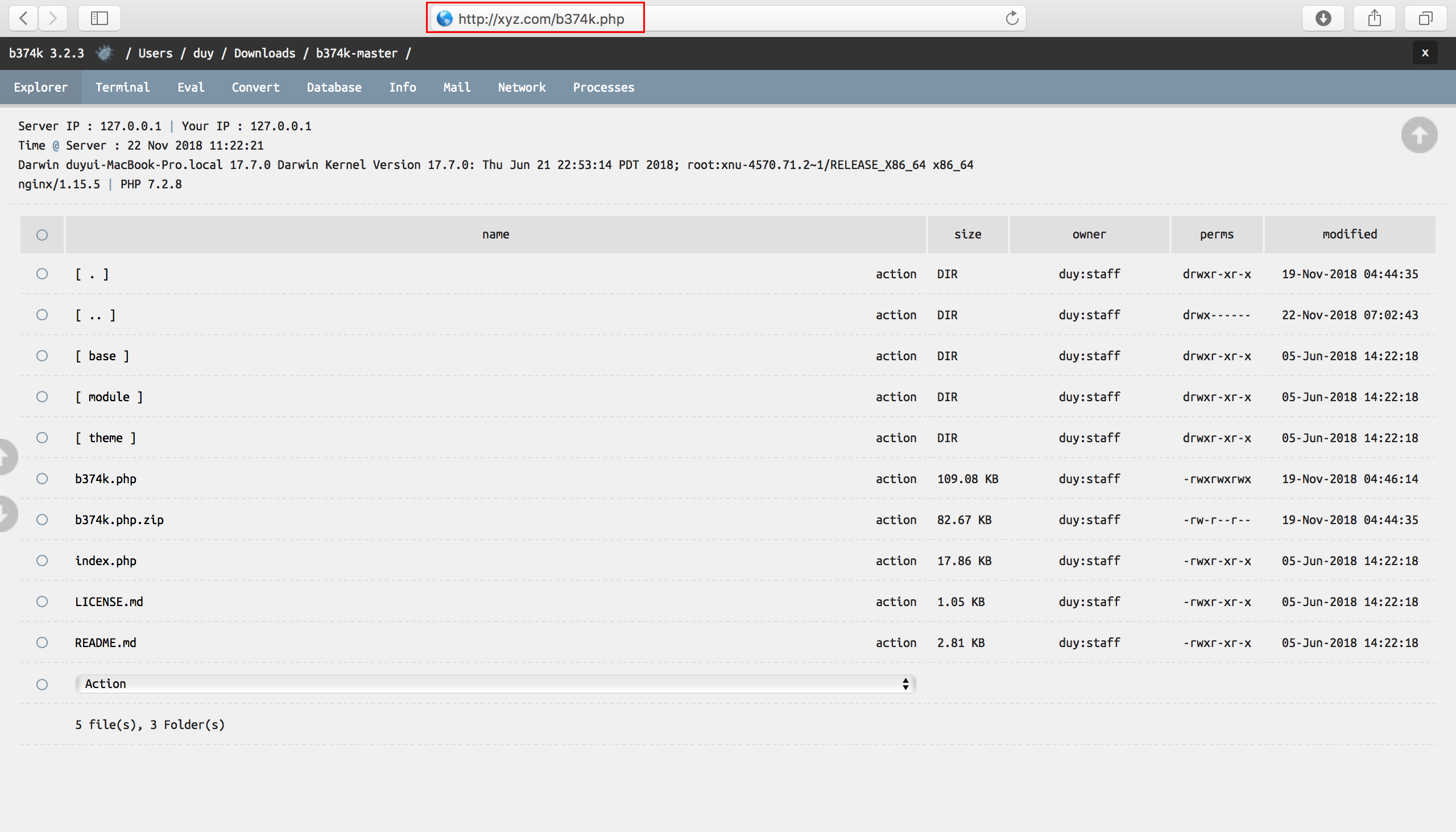

Giả sử bạn có một trang web xyz.com có một lỗ hổng bảo mật nào đó. Tin tặc biết và khai thác lỗ hổng đó. Sau đó tin tặc tìm cách xâm nhập vào máy chủ và upload lên một webshell tên là “b347k.php“. Như vậy từ lần sau khi tin tặc muốn quay trở lại, chỉ cần truy cập theo địa chỉ xyz.com/b347k.php là có thể xâm nhập vào được máy chủ.

Tác hại của webshell khi nó được tải lên máy chủ

Một khi upload được webshell lên máy chủ, tin tặc sẽ gần như kiểm soát hoàn toàn máy chủ website. Webshell được sử dụng với các mục đích dưới đây:

- Thu thập và lọc dữ liệu nhạy cảm, các thông tin quan trọng

- Tải lên các phần mềm độc hại

- Thêm, sửa, xoá các tài khoản

Nói cách khác, tin tặc có thể làm bất cứ thứ gì mình muốn trên máy chủ.

Các biện pháp xử lí và phòng chống backdoor và webshell

Backdoor, webshell là những công cụ đáng sợ giúp tin tặc âm thầm xâm nhập vào hệ thống. Vì vậy cần phải có những biện pháp xử lí, phòng chống một cách kịp thời như:

- Tìm các file lạ, xem các file lạ có phải là các file gốc vốn có từ ban đầu hay không – nếu không phải, cần loại bỏ ngay.

- Kiểm tra lại tất các các tài khoản trên máy chủ, thấy tài khoản nào lạ cũng cần loại bỏ ngay.

Tuy nhiên đó cũng chỉ là các giải pháp tạm thời, việc tồn tại các backdoor/webshell chính là do các lỗ hổng trên website hay máy chủ. Vì vậy, cần phải rà soát, phát hiện tất cả các lỗ hổng bảo mật trên máy chủ và phần mềm đang hoạt động, sau đó tìm cách vá những lỗ hổng đó.

Nếu như không biết cách xử lý, bạn nên tìm đến các chuyên gia bảo mật để được hỗ trợ. Tuy nhiên, cách nhanh chóng và hiệu quả nhất chính là sử dụng các công cụ tự động phát hiện lỗ hổng và loại bỏ mã độc trên website của bạn.

4 phút để đọc

4 phút để đọc