Theo thống kê từ CyStack Security, hơn 1400 máy chủ dịch vụ Memcached ở Việt Nam tồn tại lỗ hổng nguy hiểm có nguy cơ bị biến thành mạng botnet để thực hiện các cuộc tấn công DDoS với mức độ lớn.

Gần đây, một số chiến dịch tấn công DDoS lớn trên phạm vi toàn cầu đã được các nhà mạng lớn phát hiện có lưu lượng lên tới hơn 1.7Tbs (một con số cực kỳ khủng khiếp đối với một cuộc tấn công DDoS).

Để làm được điều này, những kẻ tấn công sử dụng hình thức tấn công giả mạo IP nguồn (IP Spoofing) kết hợp với tấn công khuếch đại gói tin (UDP-Based Amplification Attacks) thông qua việc lợi dụng một vấn đề trong ứng dụng Memcached (một ứng dụng mã nguồn mở, thường dùng để lưu trữ dữ liệu cache cho các ứng dụng web).

Theo kết quả phân tích, có 2 vấn đề chính ở Memcached mà tin tặc có thể lợi dụng để tấn công DDoS (CVE-2018-1000115):

1. Các dịch vụ Memcached này đang mở 1 cổng dịch vụ lỗi thời, cổng 11211: Mặc định khi cài thì cổng này sẽ bị hạn chế truy cập từ bên ngoài, nhưng trên một số Distro Linux hoặc do lỗi cấu hình của quản trị mà rất nhiều máy chủ dịch vụ Memcached này đang mở cổng 11211 và cho phép kết nối từ bên ngoài không cần xác thực.

2. Memcached có khả năng khuếch đại gói tin và giả mạo địa chỉ IP: Các thử nghiệm cho thấy một requests 15 bytes gửi đến cổng 11211 của Memcached có thể phản hồi về một dữ liệu lên tới 750kB (tức là gói tin đã bị khuếch đại hơn 51000 lần) và tin tặc có thể giả mạo địa chỉ IP để đổ toàn bộ dữ liệu phản hồi này vào địa chỉ IP của máy chủ mục tiêu.

Mặt khác cổng 11211 là cổng UDP, vì thế sẽ không có cơ chế nào kiểm soát được số lượng kết nối cũng như giới hạn dữ liệu phản hồi, những điểm yếu này đã được những kẻ tấn công lợi dụng triệt để.

Kịch bản tấn công

- Tin tặc sẽ quét mạng Internet hoặc sử dụng các dịch vụ (điển hình là Shodan) để tìm được các server mở cổng 11211 và chạy dịch vụ Memcached để biến các máy chủ này thành botnet.

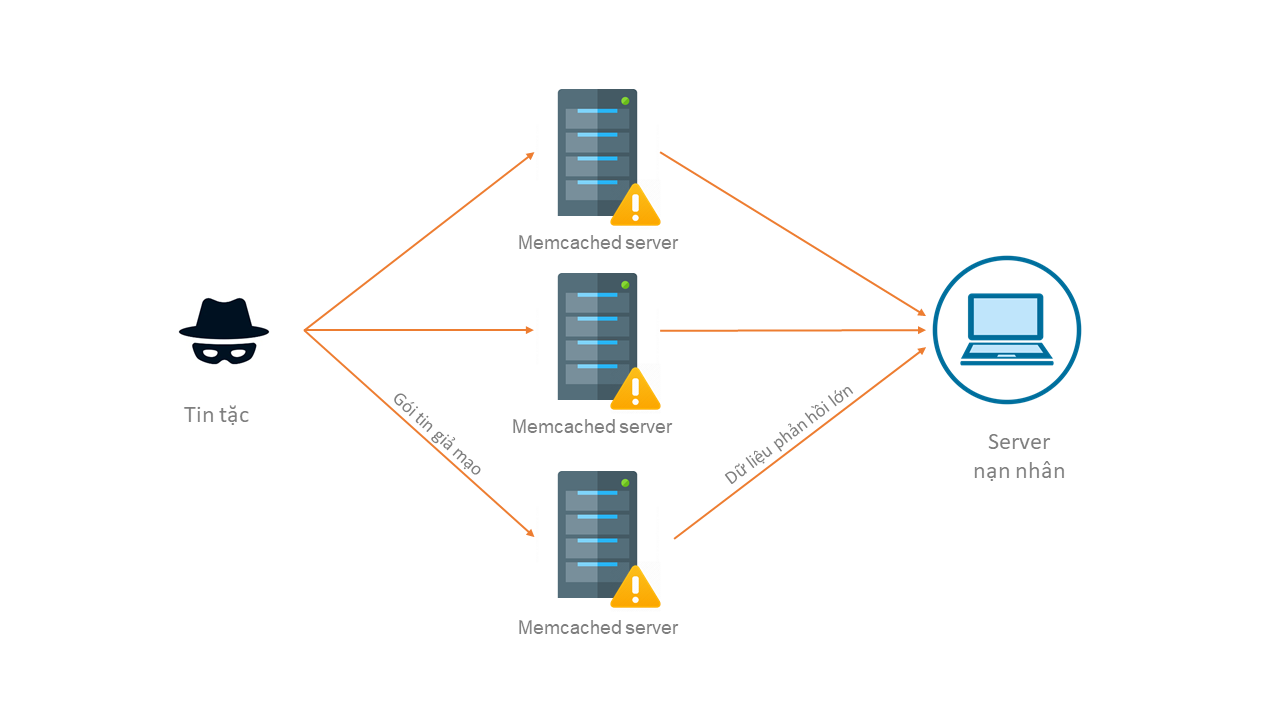

- Tin tặc gửi liên tục gói tin giả mạo IP nguồn thành IP của máy chủ mục tiêu mà tin tặc muốn tấn công đến cổng 11211 của danh sách các máy chủ dịch vụ Memcached.

- Các máy chủ dịch vụ Memcached này sẽ đồng loại gửi gói tin phản hồi về địa chỉ IP mục tiêu mà tin tặc muốn tấn công, từ đó tạo thành 1 cuộc tấn công DDoS với dữ liệu rất lớn.

Server của tôi có thể gặp nguy hiểm bởi dạng tấn công này không?

Tấn công DDoS có thể xảy ra với bất kỳ website/ server nào và bạn cũng không ngoại lệ. Trong trường hợp bạn có một server đang cài đặt Memcached thì chính bạn cũng có thể trở thành 1 phần trong mạng botnet mà những kẻ tấn công đang lợi dụng. Để bảo vệ cho chính mình và những người khác, bạn cần kiểm tra xem server của mình có thuộc nhóm này không, bằng một trong những cách sau:

Cách 1: Chủ động quét cổng dịch vụ của mình từ bên ngoài

Sử dụng nmap, chạy lệnh nmap TARGET_IP -p 11211 -sU -sS --script memcached-info, với TARGET_IP là IP server của bạn

Kết quả không mong đợi sẽ như sau:

Starting Nmap 7.60 ( https://nmap.org ) at 2018-03-08 18:52 SE Asia Standard Time

Nmap scan report for TARGET_IP

Host is up (0.0019s latency).

PORT STATE SERVICE

11211/tcp open memcache

| memcached-info:

| Process ID 32706

| Uptime 26597424 seconds

...Cách 2: Thử nghiệm việc tồn tại vấn đề ở cổng 11211

Các quản trị có thể sử dụng netcat với câu lệnh: echo -en "\x00\x00\x00\x00\x00\x01\x00\x00stats\r\n" | nc -q1 -u TARGET_IP 11211. Những máy chủ gặp vấn đề sẽ gửi về kết quả như sau:

STAT pid 1977

STAT uptime 3527

STAT time 1520510728

...Thống kê tại Việt Nam

Tại thời điểm thực hiện bài viết này (08/03/2018), CyStack Security đã có một thống kê nhỏ về các máy chủ đặt tại Việt Nam đang sử dụng dịch vụ Memcached có thể trở thành bot trong các chiến dịch tấn công DDoS dạng này. Kết quả cho thấy

- Có 2529 máy chủ dùng memcached và mở cổng 11211 public.

- Có 1482 máy chủ trong số đó (tương đương 58%) đang có nguy cơ trở thành bot trong mạng botnet của tin tặc.

Cách khắc phục

- Hiện tại, Memcached đã đưa ra phiên bản mới 1.5.6 để khắc phục vấn đề này, trong đó ngừng kích hoạt cổng 11211 mặc định.

- Trong trường hợp không cập nhật được Memcached do ảnh hưởng đến các dịch vụ bạn có thể sử dụng firewall để đóng cổng 11211 hoặc dừng kích hoạt cổng này trong cấu hình Memcached.